Forescout é uma solução integrada de segurança de rede que fornece visibilidade em tempo real e controle de acesso de todos os dispositivos que se conectam à rede. A empresa revolucionou a tecnologia de Controle de Acesso à Rede (NAC), removendo os obstáculos de implementação de soluções típicas que envolvem atualizações de hardware dispendiosas ou alterações de rede, e falta de interoperabilidade com a infraestrutura existente.

Com esta solução ajudamos os administradores de TI e segurança, minimizando o impacto da operação diária. A Forescout oferece às empresas e agências governamentais uma solução abrangente que unifica a visibilidade e o controle do dispositivo em toda a infraestrutura de rede, fornecendo descoberta e classificação 100% em tempo real de cada dispositivo conectado, bem como uma postura de segurança sem agente e avaliação de risco. Em seguida, aplica essa inteligência associada ao contexto do dispositivo usando políticas automatizadas para aumentar a eficácia e os resultados associados ao negócio em cada um dos múltiplos casos de uso, integrando-se com o resto das soluções de TI permitindo a orquestração de resposta e contenção contra ameaças. Pelo contrário, o Forescout instala-se de forma rápida e fácil, e integra-se perfeitamente com qualquer ambiente de rede, sem necessidade de instalação de software ou atualizações de hardware.

Porquê a Forescout?

PROTEGEMOS ATIVAMENTE A SUA EMPRESA DAS COISAS (EOT)

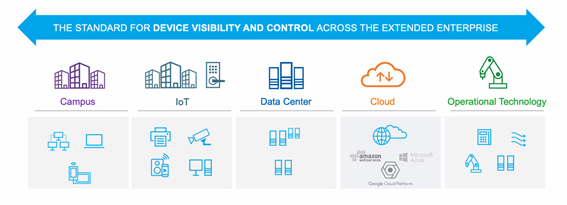

A organização tornou-se uma Empresa das Coisas (EoT). PCs, dispositivos móveis, cargas de trabalho na nuvem, ambientes virtuais e outros terminais tradicionais. Dispositivos IoT e OT sem agente. A diversidade de dispositivos cresce às custas da segurança, à medida que os usuários se conectam de todo o mundo, literalmente. Aqui está a coisa: cada dispositivo que a empresa toca expõe-o a um risco potencial. Você deve ser capaz de vê-lo e protegê-lo.

.png)

Uma plataforma Zero Trust para:

- Inventário de Ativos

- Gerencie e proteja todos os dispositivos conectados com um inventário de ativos em tempo real.

- Conformidade do dispositivo

- Confiança na avaliação e cumprimento dos regulamentos.

- Organização de segurança

- Amplie o valor de seus investimentos em TI e segurança.

- Controlo de Acesso à Rede

- Aplique e automatize controles baseados em políticas com ou sem autenticação 802.1X.

- Segmentação de rede

- Simplifique e acelere a segmentação Zero Trust.

- Segurança IoT

- Não olhe apenas para os problemas de IoT, corrija-os rapidamente.

- Segurança OT

- Gerencie o risco e a conformidade em OT sem interrupções.

.jpg)